MAMとは? 注目されている理由や主な機能、BYODへの活用について解説

- 投稿日:2019 - 9 - 10

- 更新日:2026 - 2 - 17

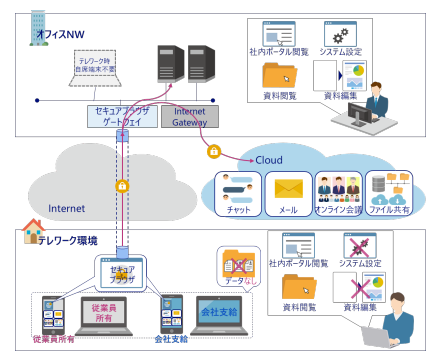

新型コロナウイルス感染症への対策をきっかけにテレワークの導入が進み、自宅やコワーキングスペースなどのオフィス以外の場所で仕事をするテレワーク・モバイルワークの働き方が普及しました。

テレワーク・モバイルワークは、業務の効率化や働き方改革、事業継続性の確保などのさまざまなメリットにつながることが期待されています。

しかし、業務にオフィス外のネットワークを使用したり、従業員が私物の端末を使う“BYOD”を運用したりすることによって、従来のセキュリティ対策だけでは十分な防御が難しくなっている課題もあります。

そこで新たなセキュリティ対策システムとして注目されているのが、“MAM(Mobile Application Management:モバイルアプリケーション管理)”です。

この記事では、MAMが注目される理由や仕組み、主な機能や導入メリット、BYODへの活用、導入時の注意点について解説します。

MAMとは

MAM(Mobile Application Management)とは、スマートフォン(以下、スマホ)やタブレットなどのモバイル端末にインストールしたアプリケーション(以下、アプリ)を管理するシステムです。

テレワーク・モバイルワークの運用にあたっては、従業員が私物のパソコンやスマホを利用するケースも少なくありません。業務に私物の端末を使用することは“BYOD(Bring Your Own Device)”とも呼ばれます。

BYODでは、業務に使用するアプリと私的なアプリが同じモバイル端末上に混在してしまい、セキュリティの管理とプライバシーの保護を両立させることが難しくなります。そこで利用するものがMAMです。

MAMを活用すれば、同じモバイル端末上にあるアプリやデータを区分して管理できるようになるため、BYODでのセキュリティ対策とプライバシーの保護を両立することが可能です。

MAMが注目される3つの理由

MAMは企業のモバイル活用が進む現代において、情報セキュリティと利便性を両立するための不可欠な仕組みとして注目を集めています。背景には、以下の3つの大きな環境変化があります。

①BYODの一般化

BYODが広がるなか、MAMは個人端末でも安全に業務アプリを使うために欠かせない仕組みです。

私物端末では業務データと個人データが混在し、誤操作やマルウェア感染による情報漏えいリスクが高くなります。端末全体を管理するMDM(Mobile Device Management:モバイルデバイス管理)では対応しきれないケースも増えています。

MAMは業務アプリだけを保護し、ダウンロード禁止やコピー制御など必要な対策を適用できます。一方で個人データには干渉しないため、従業員のプライバシーも守れます。

つまり、「個人端末は使いたいけれど、情報は守りたい」という企業に最適なのがMAMです。

②社外アクセス(テレワーク)の定着

テレワークが定着した現在、MAMは場所に縛られず安全に業務を行うための基盤として重要です。

社外では安全でないWi-Fiの利用や端末紛失、不正アクセスなど、社内前提のセキュリティでは防げないリスクが増えています。

MAMは多要素認証や業務データの暗号化、業務領域だけを削除できる遠隔ワイプなどを提供します。管理者はアプリの配布や更新も一元管理でき、リモート環境でも統一したセキュリティを維持できます。

その結果、「どこからでも安全に働ける環境」を実現できる点が高く評価されています。

③クラウド利用(SaaS)の拡大

クラウド活用が進む今、MAMはクラウド経由の情報漏えいを防ぐ最適な手段として注目されています。

モバイル端末では個人クラウドへの誤アップロードや非承認アプリ経由のデータ持ち出しが発生しやすく、いわゆるシャドーIT(※)のリスクが高まります。

MAMは業務アプリ内のみクラウドアクセスを許可し、外部アプリへのコピー&ペースト禁止、ダウンロード制限などを行えます。データの保存先ではなく「どのアプリを経由するか」を管理できる点が特徴です。

そのため、クラウドを安全に使う企業ほどアプリ単位で制御できるMAMを重視しています。

※シャドーITとは、企業が認可していない端末・アプリ・クラウドサービスを従業員が業務で勝手に使うこと

MAMの仕組み

MAMには、モバイル端末本体には影響を与えずにアプリやデータのみを管理する“アプリケーションラッピング方式(セキュアコンテナ方式)という仕組みが採用されています。

アプリケーションラッピング方式とは、モバイル端末にローカル環境とは独立した仮想的な環境“セキュアコンテナ”を設けて、その仮想環境内でアプリを動作させる方法です。

▼アプリケーションラッピング方式のイメージ

画像引用元:総務省『テレワークセキュリティガイドライン 第5版(令和3年5月)』

データを処理するアプリはモバイル端末上で動作しており、ローカル環境に接続できない場合でも、端末にデータを残さずに業務アプリを使用できます。また、特定のアプリのみの利用を制限して、業務に不必要なデータへのアクセスを制御することも可能です。

出典:総務省『テレワークセキュリティガイドライン 第5版(令和3年5月)』

ほかのモバイル管理システムとの違い

MAMと混同しやすいモバイル管理システムに、MDMやMCM(Mobile Contents Management:モバイルコンテンツ管理)、EMM(Enterprise Mobility Management:エンタープライズモビリティ管理)が挙げられます。それぞれ機能や管理する範囲が異なるため、目的・用途に合わせて選ぶ必要があります。

▼モバイル管理システムの種類と違い

| 種類 | 管理範囲 | 主な機能 | 特徴 |

| MAM | 業務アプリ・業務データ | コピー制限、暗号化、リモート削除 | 個人領域に干渉せずBYODに最適 |

| MDM | 端末全体 | リモートロック、ワイプ、OS更新 | 社用端末の一括管理に向く |

| MCM | 文書・画像などのコンテンツ | 閲覧・共有制限、操作ログ | データ持ち出し防止に特化 |

| EMM | MAM+MDM+MCM全体 | デバイス・アプリ・コンテンツ統合管理 | UEM(※)へ進化中の総合管理モデル |

MAMとほかのシステムとの違いは、モバイル端末全体や端末に保存されたコンテンツではなく、業務に使用するアプリとアプリ内のデータのみを区分して管理できる点にあります。

※UEM(Unified Endpoint Management:統合エンドポイント管理)とは、PC・スマホ・タブレットなど、あらゆる端末をまとめて一元管理する仕組みのこと。

なお、MDMの導入メリットや注意点についてはこちらの記事で詳しく解説しています。併せてご確認ください。

MAMの主な機能

MAMには、テレワーク・モバイルワークを行う際のセキュリティ管理に役立つ機能が備わっています。主な機能には、次の3つが挙げられます。

① アプリケーション管理

MAMでは、モバイル端末内にインストールされたアプリを企業のセキュリティポリシーに則って管理することが可能です。業務用アプリと私用アプリを明確に区別し、業務データの安全性を確保しながら、アプリ利用のルールを柔軟に設定できます。

▼アプリケーション管理でできること

- アプリの使用を許可または禁止する

- アプリを使用する際のコピーまたはキャプチャを制限する

- アプリ内にあるデータを私用で持ち出すことを制限する

- アプリやアプリ内のデータを遠隔で削除する

BYODの場合、従業員がプライベートで使用するアプリやデータを企業側が均一化したセキュリティレベルで管理することは難しくなります。MAMを活用すれば、業務に関するアプリ・データをプライベートの領域と切り離して企業側で制限・管理できるようになります。

管理者はクラウド上の管理コンソールからアプリの配布・更新・削除を一括で行えるため、運用負荷の軽減とセキュリティレベルの均一化を両立できます。

② 認証機能

MAMには、ユーザーのなりすましや不正アクセスを防ぐための認証機能が備わっています。主な認証機能には、以下が挙げられます。

▼MAMの主な認証機能

- ID・パスワード認証

- ワンタイムパスワード

- 多要素認証

- シングルサインオン

- 生体認証(指紋認証・顔認証) など

複数の認証機能を組み合わせることによって、アプリのユーザー以外からのアクセスを防げるようになり、セキュリティレベルの向上につながります。

③ データの暗号化

MAMには、アプリケーション内で扱うデータや通信内容を暗号化する機能も備わっています。

▼データの暗号化に関する機能

- ファイルおよびアプリ内データの暗号化

- 通信経路の暗号化(SSL/TLSなど)

業務に使用するデータのみを暗号化するように設定できるため、従業員の私的な利用まで制限されることはありません。データの暗号化によって、アプリ内に保存されたデータの盗聴や改ざんなどを防止することが可能です。

MAMを導入するメリット

MAMは、セキュリティ強化だけでなく、コスト削減や働き方改革の促進、BCP強化など、企業の運用メリットを広く支える仕組みです。MDMのように端末全体を縛るのではなく、アプリ単位での柔軟な管理ができる点が特徴です。

メリット①|情報漏えいリスクの削減

MAMは、業務データと個人データを分離することで、情報漏えいリスクを大幅に下げられます。業務アプリを「コンテナ化」して扱うため、データが端末全体に広がらず、紛失・盗難・誤操作の影響を最小限にできます。

また、以下のような制御機能により、ヒューマンエラーや内部不正による情報漏えいを防止します。

| 制御機能 | 内容 |

| コピー&ペースト制限 | 業務データを個人アプリや外部クラウドへ転送できないよう制御 |

| スクリーンキャプチャ禁止 | 機密情報の画像化・外部共有を防止 |

| データ暗号化 | 通信・保存データを暗号化し、第三者による盗聴・改ざんを防ぐ |

| リモートワイプ | 紛失時に業務データのみを選択的に削除 |

端末は私物のままでも、業務データだけ確実に保護できる点はMAMならではの強みです。

メリット②|シャドーITの防止

AMは、非承認アプリや個人クラウドの利用を防ぎ、シャドーITを根本から抑制します。

アプリ単位で利用可否を細かく設定でき、企業が許可していないサービスへのデータ連携を自動で遮断できるためです。

承認アプリのホワイトリスト管理、外部クラウドやSNSへの共有ブロック、利用状況の可視化・監査によって、データの扱いを常に管理下に置けます。

結果として、従業員の“気づかないシャドーIT”による情報漏えいを防ぎ、安全なアプリ利用環境を維持できます。

なお、シャドーITのリスクや対策については、こちらの記事で詳しく解説しています。

メリット③|BYOD導入の促進とコスト削減

MAMは、BYODを安全に実現し、端末関連コストや運用負荷を削減できます。

MAMでは、業務アプリのみをセキュアに管理できるため、従業員の個人データには干渉しません。結果、従業員は安心して自身のスマートフォンを業務に活用でき、企業も以下のようなコスト削減を実現できます。

- 端末購入費・通信費の削減

- 社用端末の配布・管理にかかる工数削減

- IT部門の運用負荷の軽減

BYODのメリットを活かしながら“セキュリティも担保する”バランスを取れるのが、MAMの大きな価値です。

メリット④|テレワークでの運用効率化とBCP強化

MAMは、場所を問わず安全に業務アプリを使えるため、テレワーク運用とBCPを強化できます。

アプリ配布や設定変更を遠隔で行え、端末紛失時にも業務データだけを削除できるなど、リモート環境に最適化された仕組みのためです。

アプリの一括配信・更新、リモート設定変更、SSOでの安全なログインにより、離れた場所でも統一的なセキュリティと運用が維持できます。

突発的なトラブルでも素早く対応でき、事業継続性を高いレベルで確保できます。

MAMはBYODのセキュリティ対策に有効

MAMは、BYODを運用する際のセキュリティ対策に有効です。

テレワーク・モバイルワークでBYODを運用する場合、企業側で端末を用意する必要がないことから、導入コストや期間を削減できるメリットがあります。また、クラウドサービスを活用すれば、社外のネットワークからアクセスできるため、従業員の利便性向上にもつながります。

一方で、BYODの運用には次のようなセキュリティリスクがあります。

▼BYODによるセキュリティリスク

- 従業員の個人端末におけるセキュリティ管理レベルが異なる

- 社外ネットワークを使用することで、データの盗聴や漏えいが発生する

- 内部不正によって業務に関する機密情報や顧客情報が持ち出される

- モバイル端末のセキュリティの脆弱性を狙って社内ネットワークへの侵入が行われる

MAMを導入すると、従業員が所有する各モバイル端末のセキュリティ状況にかかわらず、業務領域と区別してアプリやデータを管理できます。例えば、以下のような対策が可能です。

▼MAMを活用したBYODへのセキュリティ対策

- 個人用のアプリからの業務用データへのアクセスを制限する

- 業務用データのコピーや移動などを制限する

- 端末の盗難・紛失時に管理者側でデータを削除する

- 社内ネットワークへ接続できるアプリを限定する

このように、MAMを活用するとBYODで懸念される情報漏えいや不正アクセスなどのリスクを防止できるようになり、安全な環境での運用につながります。

なお、BYODへのセキュリティ対策には、モバイル端末を一括で管理するMDMを活用する方法もあります。しかし、MDMの場合は、業務用でない個人用のアプリやデータまで管理・制御の対象となるため、プライベート上の課題が残ります。

MAMでは、業務用と個人用を分けて管理できるため、従業員のプライバシーを守りつつ、一定のセキュリティレベルを保つことが可能です。

BYODのセキュリティ対策については、こちらの記事で詳しく解説しています。

MAM導入時の注意点・選定ポイント

MAMはBYODを含むモバイル運用のセキュリティを高める有効な手段ですが、効果を最大化するには製品選定と導入準備が重要です。導入後のトラブルや定着の遅れを防ぐために、以下の3つの観点を必ず確認しましょう。

- 対応OS・端末種類の確認

- 従業員プライバシーの保護と運用負荷の軽減

- 機能・コスト・サポート・他ツール連携の総合評価

対応OS・端末種類の確認

MAM選定の基本は、従業員が利用するすべての端末とOSで問題なく動作することです。iOS・Androidだけでなく、Windows・Mac・タブレットなど環境が混在する企業では特に重要になります。

▼確認ポイント

| 項目 | 確認内容 |

| OS対応 | ● iOS/Androidの最新バージョンに対応しているか

● 生体認証API・暗号化APIなど最新のセキュリティ機能が使えるか |

| 端末種類 | スマホだけでなく、タブレット・PCも管理対象にできるか |

| アプリ互換性 | 利用するSaaS・社内アプリがSDK組み込みやアプリラッピングに対応しているか。PoCで要検証 |

将来的に端末管理の範囲が広がる場合は、EMM/UEMへ拡張できる製品を選ぶとスムーズです。

従業員プライバシーの保護と運用負荷の軽減

BYOD環境では、業務と個人データが同一端末に存在するため、プライバシー保護は必須です。

▼プライバシー保護のチェックポイント

- 業務アプリをセキュアコンテナで個人領域から分離

- コピー&ペースト、スクショなどの持ち出し制御

- 端末紛失時は業務データだけをリモート削除

MAMは端末全体を管理しないため、写真・通話履歴・位置情報など個人データには一切アクセスしません。

▼運用負荷を下げる仕組み

- 業務アプリの一括配布・更新

- ポリシーを集中管理

- インシデント時の即時データ削除

管理画面が分かりやすいツールを選ぶことで、IT部門の負荷を大幅に削減できます。導入前には必ずトライアルで「管理者」「利用者」双方の使いやすさを確認しましょう。

機能・コスト・サポート・他ツール連携の総合評価

MAMの選定では、機能の充実度だけでなく、コスト、サポート体制、既存ツールとの連携可否をまとめて確認することが重要です。

必要なセキュリティ機能(認証・暗号化・コピー制御・リモートワイプ)やアプリ管理機能が自社の運用ポリシーに合っているかをまず見極め、そのうえで初期費用・月額費用を含めたTCO(Total Cost of Ownership:総保有コスト)が妥当かを判断します。また、日本語サポートや障害対応の品質は運用の安定性に直結するため軽視できません。

さらに、MDM・EMM・UEMなど既存ツールと連携できれば、将来の管理統合にも対応しやすく、運用負荷を抑えながらセキュリティレベルを維持できます。

MAMツール『moconavi』で、BYODのセキュリティ向上を実現!

BYODの運用では、業務用と私用のアプリが端末内に混在するため、モバイル端末のセキュリティレベルにばらつきが生じやすくなります。従業員のプライバシーを保護しつつ、業務用アプリとアプリ内のデータのみを管理するには、MAMの活用が有効です。

また、企業が貸与するモバイル端末の場合には、MDMを導入して一括管理を行い、アプリ内のデータをMAMで管理するといった活用方法もあります。

MAMを活用して安全な環境でBYODを運用するには、『moconavi』の導入がおすすめです。moconaviは、クラウド型MAMのシステムのモバイル向けテレワークプラットフォームです。不正アクセスや情報漏えいを防ぐためのさまざま機能が備わっています。

▼moconaviのセキュリティ対策機能

- 端末や通信経路上にデータを残さない方式を採用

- 強固な認証方式とシングルサインオンに対応

- 標的型攻撃のリスクを無害化

- オンプレミスとクラウドの両方をカバーするゼロトラストセキュリティを標準搭載

ほかにも、社内システムやアプリとのシームレスな連携、シンプルなUI設計による直感的な操作など、ユーザーの使いやすさを考慮した使い勝手が特長です。サービスに関する詳しい資料は、こちらからダウンロードしていただけます。ぜひご覧ください。

安心して運用するためのセキュリティ対策

モバイルワークに潜む3つのリスクとは?

施設や場所を制限されずに仕事を行うモバイルワーク。

モバイルワークは業務効率化など多くのメリットがある一方で、紛失・盗難などのトラブルに伴う情報漏えいや第三者による不正アクセスなどのセキュリティリスクがあります。

本書ではモバイルワークにおけるセキュリティリスクや対策について解説します。