BitLocker(ビットロッカー)とは。使い方や利用する際の注意点

- 投稿日:2025 - 3 - 26

- 更新日:2025 - 3 - 26

モバイル端末やクラウドサービスの普及により、出社せずに自宅や外出先でテレワーク・リモートワークを行えるようになりました。

テレワーク・リモートワークは、柔軟な働き方の実現や業務の効率化につながる一方で、モバイル端末を介した情報漏えいのリスクが懸念されています。そこで活用されているWindowsのセキュリティ機能の一つに、“BitLocker(ビットロッカー)”があります。

企業の情報システム部門やIT運用管理を行う部門では、「BitLockerとは何なのか」「どのような方法で利用するのか」と気になる方もいるのではないでしょうか。

この記事では、BitLockerの概要や具体的な設定方法、利用する際の注意点について解説します。

BitLockerとは

BitLockerとは、Microsoftが開発・提供するWindows 10・11に標準搭載された暗号化機能です。Windows PROとエンタープライズのエディションに搭載されており、HOMEエディションでは利用できません。

BitLockerを利用すると、内蔵ストレージや外部記憶装置を暗号化してファイル・データを安全に管理することができます。

▼BitLockerの主な機能

| 機能 | 概要 |

| デバイスの暗号化 | ハードウェアを暗号化キーで管理してファイルやフォルダのアクセスを制限する |

| ドライブの暗号化 | ドライブ全体を暗号化してコンピュータ上のデータやファイルを保護する |

| 認証 | パスワードやPINコードによって端末の不正利用を防ぐ |

暗号化方式には、AES(Advanced Encryption Standard)のアルゴリズムが採用されています。データの送信者・受信者が同じ暗号鍵を用いることで、第三者による盗み見を防ぐ仕組みとなっています。

企業におけるBitLockerの役割

BitLockerを利用すると、テレワーク・リモートワークを実施する際に端末を介した第三者への情報漏えいを防ぐことが可能です。

▼BitLockerの役割

- 暗号化によりデータの機密性を確保する

- 端末内のストレージから不正なデータ窃取を防止する

- 端末ユーザーが変わった際のデータ復元を防ぐ など

従業員が業務に使用する端末の紛失・盗難が起きた際には、第三者によってデータが窃取され外部に流出したり、悪用されたりする可能性があります。

BitLockerを利用して端末やハードドライブのデータを暗号化することで、特定のユーザーのみが複合できるようになります。万が一、第三者に不正アクセスされてしまった場合でも情報が盗み取られるリスクを低減できます。

BitLockerの設定方法

社外に持ち出すモバイル端末には、データを保護するためにBitLockerを有効化することが望ましいといえます。なお、OSのエディションによって設定の手順が異なることがあります。

暗号化を有効にする手順

暗号化を有効にする際は、端末のコントロールパネルから設定を行います。

▼手順

- [スタートボタン]から[設定]を選択して、[システムとセキュリティ]を開く

- [BitLockerドライブ暗号化]をクリックする

- 暗号化するドライブを選択して[BitLockerを有効にする]をクリックする

- 回復キーの保存方法が選択する

- 暗号化するドライブの範囲を選択して[次へ]をクリックする

- [BitLockerシステムチェックを実行する]→[開始]をクリックする

- 再起動が求められたら実行する

暗号化を有効にする設定を行うと、復号に必要な48桁の回復キーが発行されます。紛失しないように分かりやすい方法で保存しておくことが重要です。回復キーの管理・保存については後述します。

また、[BitLockerが暗号化中です]と表示されている間は処理が継続している状態となるため、端末の電源を落とさずに放置しておく必要があります。

暗号化を無効にする手順

暗号化を無効にする際にも、同様にコントロールパネルから設定を行います。

▼手順

- [スタートボタン]から[設定]を選択して、[システムとセキュリティ]を開く

- [BitLockerドライブ暗号化]をクリックする

- [BitLockerを無効にする]をクリックする

- 暗号化の解除中とメッセージが表示され、一定時間が経過すると完了する

暗号化したドライブの容量が大きい場合や、CPUの性能が低い場合には、処理に負荷がかかり無効化に数時間から数日かかることがあります。

BitLockerを利用する際の注意点

ハードウェアやドライブのセキュリティ向上に役立つBitLockerですが、利用にあたってはいくつか注意点があります。

➀回復キーの管理が必要になる

OSの不具合やドライブへのアクセスが失敗した際などに、回復キーの入力を求められることがあります。回復キーが分からなければ復号を行えずデータが取り出せなくなるため、忘れない方法で管理しておくことが重要です。

暗号化の際に発行される回復キーの保存方法には、以下の4パターンがあります。

▼回復キーの保存方法

- Microsoftアカウント

- USBメモリ

- テキストファイル

- 紙での印刷

従業員が回復キーを個別に管理している場合には、保存場所の失念や紛失などが起きる可能性があるため、IT管理者が一括管理できるツールの活用が有効です。

②管理者権限があれば容易に解除できてしまう

管理者アカウントでサインインしている場合には、暗号を復号する回復キーがなくても容易に無効化することが可能です。

そのため、管理者アカウントのID・パスワードは第三者に知られないように管理する必要があります。また、従業員による不正なアクセス・操作を防ぐために、端末のユーザーには管理者権限を付与しないことが望まれます。

情報システム部門やIT運用管理部門では、業務利用する端末に対してBitLockerによる暗号化の状態を一元管理できる仕組みを構築することが重要です。

③暗号化はドライブ単位でしか行えない

BitLockerを用いた暗号化は、ドライブ単位で設定する必要があります。

ドライブ内のフォルダ・ファイルを区分して暗号化することはできないほか、管理する端末数が多くなるほど、暗号化の設定や回復キーの管理が煩雑化しやすくなります。

暗号化の設定漏れや回復キーの紛失などのトラブルを防ぐには、機密性の高い情報のみを特定のドライブに保存して、BitLockerで有効化することも一つの方法です。

『moconavi(モコナビ)』で安全なリモートアクセスを実現

端末の持ち出しによる情報漏えいのリスクに備えるために、安全にテレワーク・リモートワークを行えるクラウド型のプラットフォーム『moconavi(モコナビ)』が役立ちます。

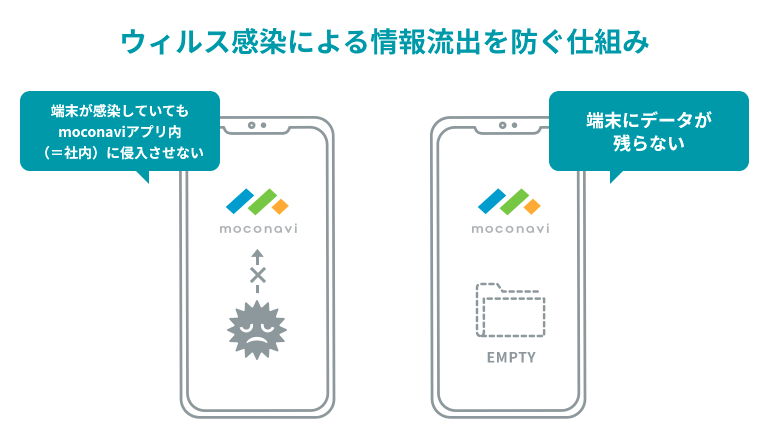

▼moconaviで情報流出を防ぐ仕組み

BitLockerは手軽に暗号化を行える一方で、管理する端末が多くなるほど、ドライブ単位での設定や回復キーの保存、管理者権限の管理などに負担がかかります。

『moconavi』であれば、端末に専用アプリをインストールするだけで安全なリモートアクセスが可能になります。端末や通信経路にデータを残さずに業務アプリを利用できるため、紛失・盗難による情報漏えいのリスクを防止します。

詳しい機能や特長については、こちらのページをご確認ください。

また、貴社のシステム環境で各機能を体験いただける30日間の無料トライアルも実施しています。ぜひお気軽にお申し込みください。